Image générée par IA1

En discutant, de manière informelle, de la sécurité avec quelqu’un qui n’est pas du métier, celui-ci m’a rétorqué “Mais de toute façon, je n’ai rien à cacher”.

Alors, certes, peut-être n’avez-vous rien à cacher mais malgré tout, je vous parie 5€ que vous fermez systématiquement portes et fenêtres quand vous quittez votre domicile.

Note à moi-même : ajouter un lien pour récolter tous les paris 😀, je vais être riche !

Bien entendu, vous n’avez pas envie de vous faire cambrioler, d’être volé de vos biens et de votre argent. Malheureusement, c’est la même chose sur Internet.

Définition: attaquant

Personne qui attaque, engage l’offensive

Source: LeRobert Dico en Ligne

En sécurité informatique, pour faire simple, on utilise ce terme pour désigner toute personne susceptible de vouloir corrompre un système, quelque soit son objectif.

Et pour ce qui est des objectifs, le plus courant sera d’obtenir de l’argent :

- Arnaque

- Vol

- Chantage

Dans certains cas, l’argent ne les motive, ça les amuse seulement de relever un défi.

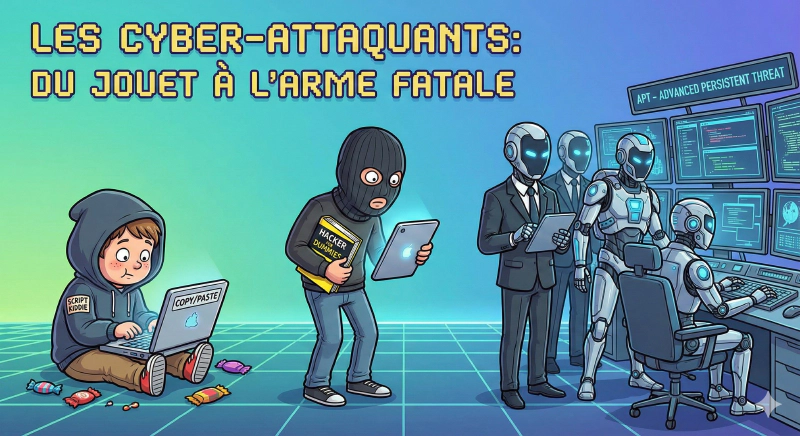

Les différents types d’attaquants

On distingue différents niveaux d’attaquants souvent en fonction de leur niveau de compétences.

Je ne vais ici que lister ceux ayant un dessein malin, je réserve les sujets de Black-Hat ou d’Ethical Hacker aux professionnels du métier.

Niveau 1 : les opportunistes

Les Opportunistes sont ceux avec le niveau de compétences le plus faible. Ils vont voir une opportunité, ils vont la saisir.

Cette opportunité, ça peut être tout simplement qu’ils ont vu un ordinateur ouvert et la possibilité de fouiller dedans sans se faire prendre. Ils vont en retirer des informations, des fichiers, des photos, des mots de passe (😱) et verront s’ils peuvent s’en servir.

Bon, ça c’est le cas facile. Ces opportunistes savent aussi trouver sur Internet de petits programmes, des scripts, qu’ils pourront utiliser pour trouver une vulnérabilité dans un système. Ça semble d’un autre niveau et pourtant non : ils ne comprennent pas forcément ce qu’ils font et ils ne sauront pas les utiliser les uns en complément des autres.

Niveau 2 : les compétents isolés

Ceux-là comprennent les scripts dont je parlais juste avant et savent les enchaîner, avoir une logique d’exécution pour aboutir à une attaque complexe. Ils savent programmer, ils ont la possibilité de créer des petits robots qui les alerteront dès qu’ils auront trouvé une cible potentielle.

Ils sont dangereux mais limité par un facteur : ils sont seuls. Mais les nombreuses heures qu’ils vont mettre à pirater votre ordinateur, il saura se les faire payer en exploitant au maximum ce qu’ils y trouveront et même, dans certains cas, se laisser la porte ouverte pour revenir fouiller dedans si l’occasion se présente.

Niveau 3 : les organisés

Que je dis “organisés”, je pense à ceux qui ont créés un groupe, une organisation, digne du grand banditisme. Parlera-t-on de “grand cyber-banditisme” ? Je n’ai jamais vu le terme encore mais peut-être. Je suis même sûr qu’il y a bien dû en avoir un qui se soit fait appeler “Al Capone” du net !

Pour cela, le moteur est clairement l’argent : arnaque et extorsion de la victime ou alors le vol de secret d’entreprise pour les revendre aux plus offrants. Très dangereux, très organisés, nombreuses compétences : il devient difficile vraiment de les éviter, à moins d’une très grande rigueur et vigilance. Et leur vecteur d’attaque seront multiples.

Niveau 4 : les APT

Je vous parle de ces derniers plus pour l’information que pour vous en protéger car, soyons franc, vous n’en êtes pas la cible directement, à moins que vous n’ayez un poste à haute responsabilité, au gouvernement ou dans l’industrie de la défence, …

APT signifie Advanced Persistent Threat pour Menace Persistante Avancée. Cela désigne de grandes organisations de cyber-criminels, souvent à la solde d’un gouvernement ennemi. J’en entends souvent parler pour des pays du Moyen-Orient, la Chine ou la Corée du Nord… Les autres, soit ils se font plus discrets, soit on évite de trop en parler car ils seraient de pays alliés peut-être ?

Je ne doute pas que la France se soit dotée d’équipes de ce genre… Je l’espère en tout cas.

Comment s’en protéger

La première ligne de défense pour vous devra être la mise à jour de vos appareils : la plupart des programmes utilisés cherche à exploiter des failles connues qui ont souvent été corrigées par le biais des mises à jour.

Enfin, il faudra être vigilant à ce que vous pourriez laisser traîner sur Internet, sans pour autant tomber dans la paranoïa. Ce sera l’objet des prochains articles de ce blog, mais pour vous donner quelques exemples :

- méfiez-vous de ce que vous pouvez poster sur les réseaux sociaux (Il y a quelques années, une américaine avait postée sa jolie CB toute neuve… et elle a été surprise de se voir débiter)

- méfiez-vous de tout ce qui peut vous paraître trop beau, trop alléchant, publicité, promotion, les “vous avez gagné !”

Et tant d’autres choses…

- Humainement rédigé, corrigé par Gemini